IBM QRadar üzerinde bulunan DSM Editor (Device Support Module Editor), sistemin varsayılan olarak tanımadığı veya eksik parse ettiği logları anlamlandırmak için kullanılan güçlü bir araçtır. Bu yazıda gerçek bir senaryo üzerinden, tanınmayan bir log kaynağının adım adım parse edilip anlamlı bir event'e dönüştürülmesini ele alıyoruz.

DSM Editor Nedir?

QRadar birçok üretici için hazır DSM içerir. Ancak aşağıdaki durumlarda loglar genellikle GenericDSM veya unknown event olarak sisteme düşer:

- Özel uygulama logları

- Standart dışı formatlar

- File-based (SMB Tail) loglar

- Custom geliştirilmiş sistemler

Bu da aşağıdaki problemlere yol açar:

- Event Name anlamsız olur

- Event Category doğru belirlenmez

- Correlation rule yazılamaz

- Alarm üretimi zorlaşır

DSM Editor Ne İşe Yarar?

DSM Editor sayesinde ham (raw) loglar anlamlı ve işlenebilir event'lere dönüştürülür:

- Log içerisinden alan (field) çıkarmak (IP, user, mesaj vs.)

- Event ID'leri dinamik olarak belirlemek

- Event'leri kategorize etmek (Error, Info, Warning)

- QID mapping ile anlamlı Event Name oluşturmak

- SIEM kuralları yazılabilir hale getirmek

DSM Editor Bileşenleri

DSM Editor temelde 3 ana bileşenden oluşur:

1. Properties

Log içerisinden veri çıkarmak için kullanılır. Örneğin:

- Event ID

- Event Category

- Custom field'lar (

error_messagevb.)

2. Event Mappings

Event ID'lerin, QID Record'lara bağlandığı kısımdır. Bu sayede Event Name, Severity ve kategori anlam kazanır.

3. Workspace (Test Alanı)

Örnek logların test edildiği bölümdür:

- Regex doğrulama yapılır

- Parsing sonucu anlık görülür

- "Parsed / Mapped" durumu kontrol edilir

Özetle: SIEM log toplamak için değil, logları anlamlandırarak aksiyon üretmek için vardır.

DSM Editor ile Adım Adım Log Parsing

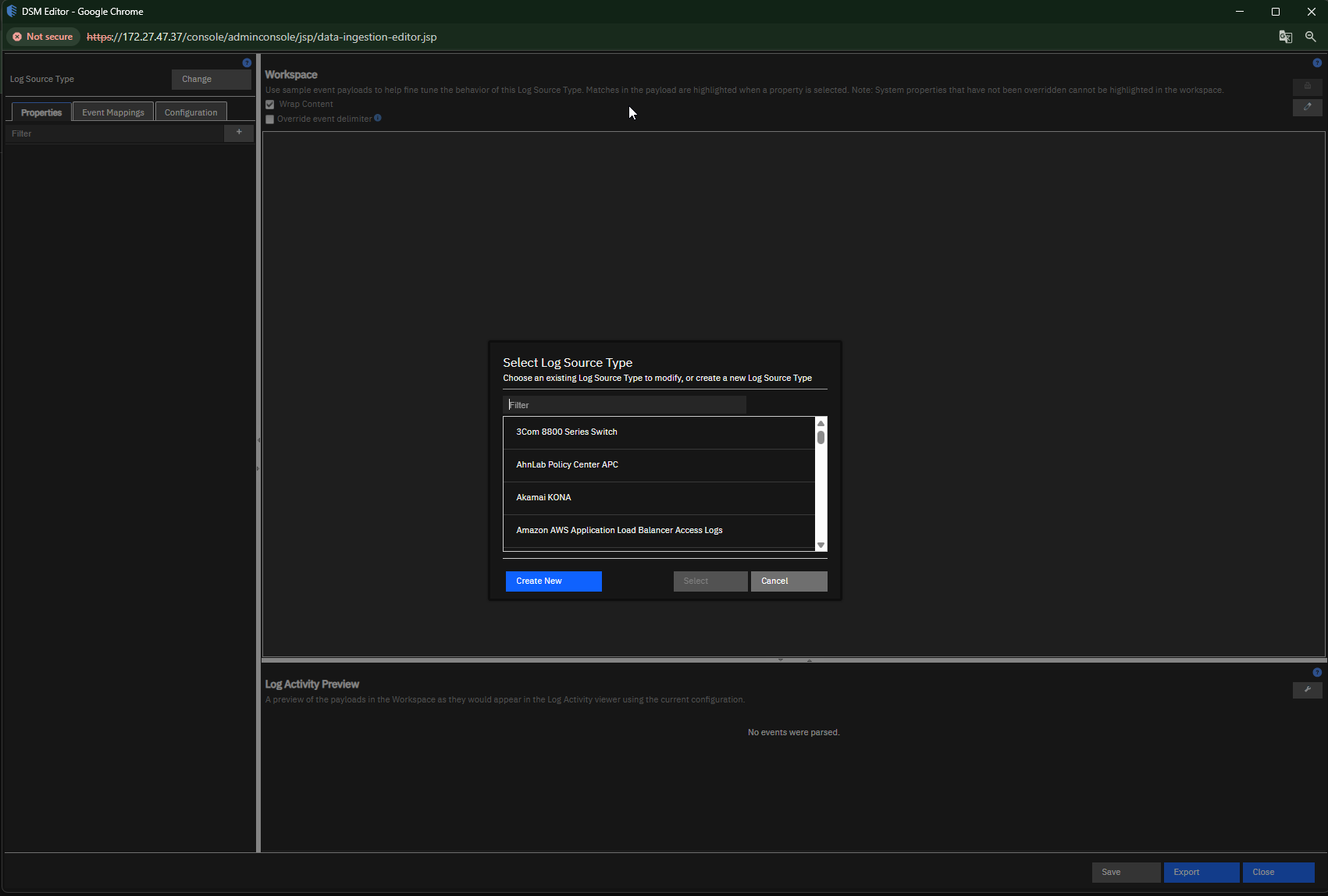

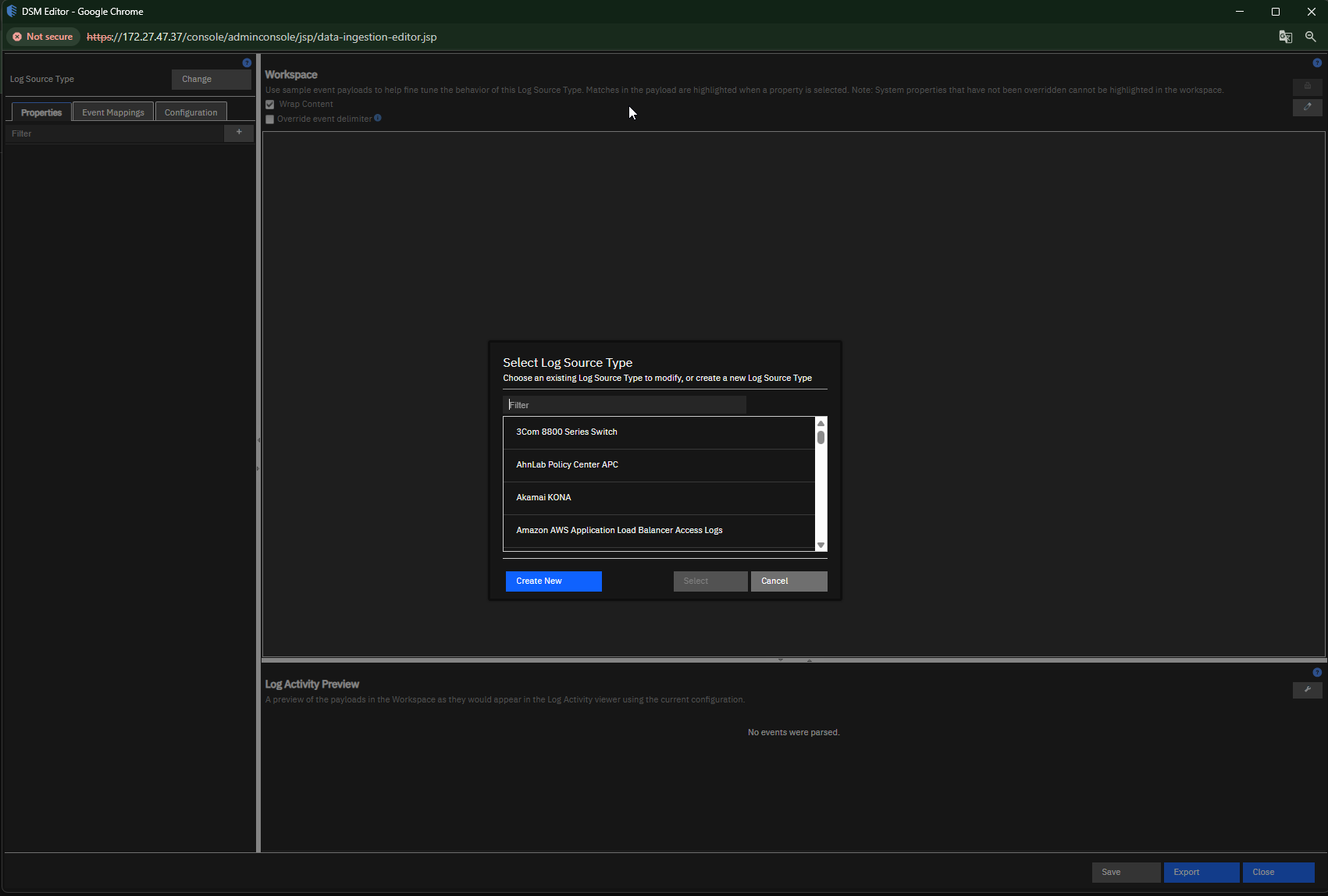

1. Log Kaynağının Seçilmesi

DSM Editor kullanım süreci, ilgili log kaynağının seçilmesi ile başlar. Bu aşamada analist, mevcut bir log source type'ı seçebilir veya tamamen yeni bir yapı oluşturabilir. Özellikle özel uygulama logları veya QRadar tarafından varsayılan olarak tanınmayan kaynaklar için "Create New" seçeneği kullanılarak yeni bir parsing tanımı oluşturulabilir.

Bu kısımda parse edilmeyen loglar hangi kaynaktan geliyorsa o kaynağın Log Source Type kısmında ne yazıyorsa o seçilir.

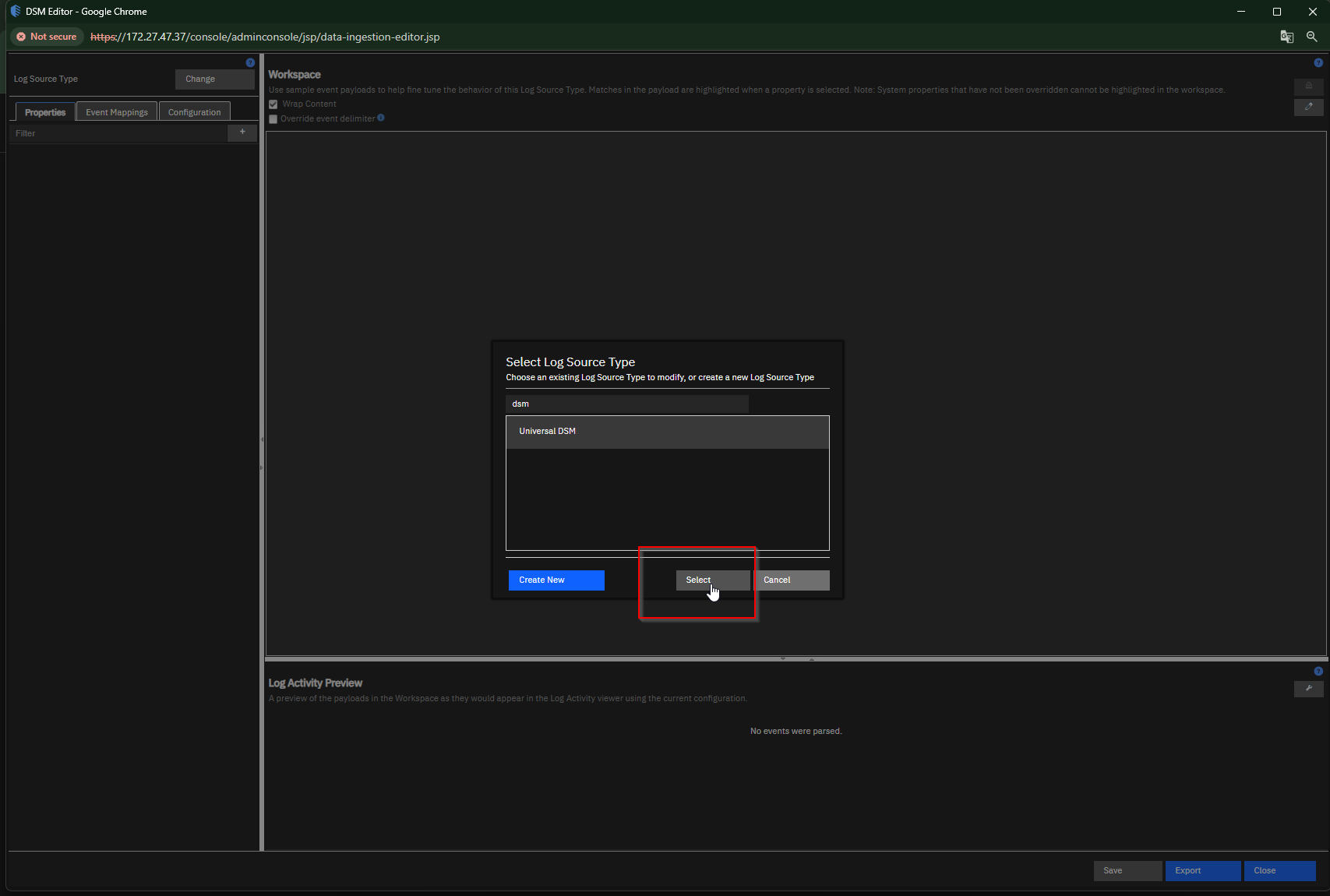

Bu çalışmada parse edeceğimiz log tipi Universal DSM olduğu için seçilmiştir. Universal DSM, özel veya tanınmayan log formatlarının manuel olarak parse edilmesine olanak sağlar ve DSM Editor üzerinden gerçekleştirilecek tüm parsing işlemlerinin temelini oluşturur. QRadar tarafından varsayılan olarak parse edilmeyen loglar için Universal DSM seçilip Select butonuna tıklanmalıdır.

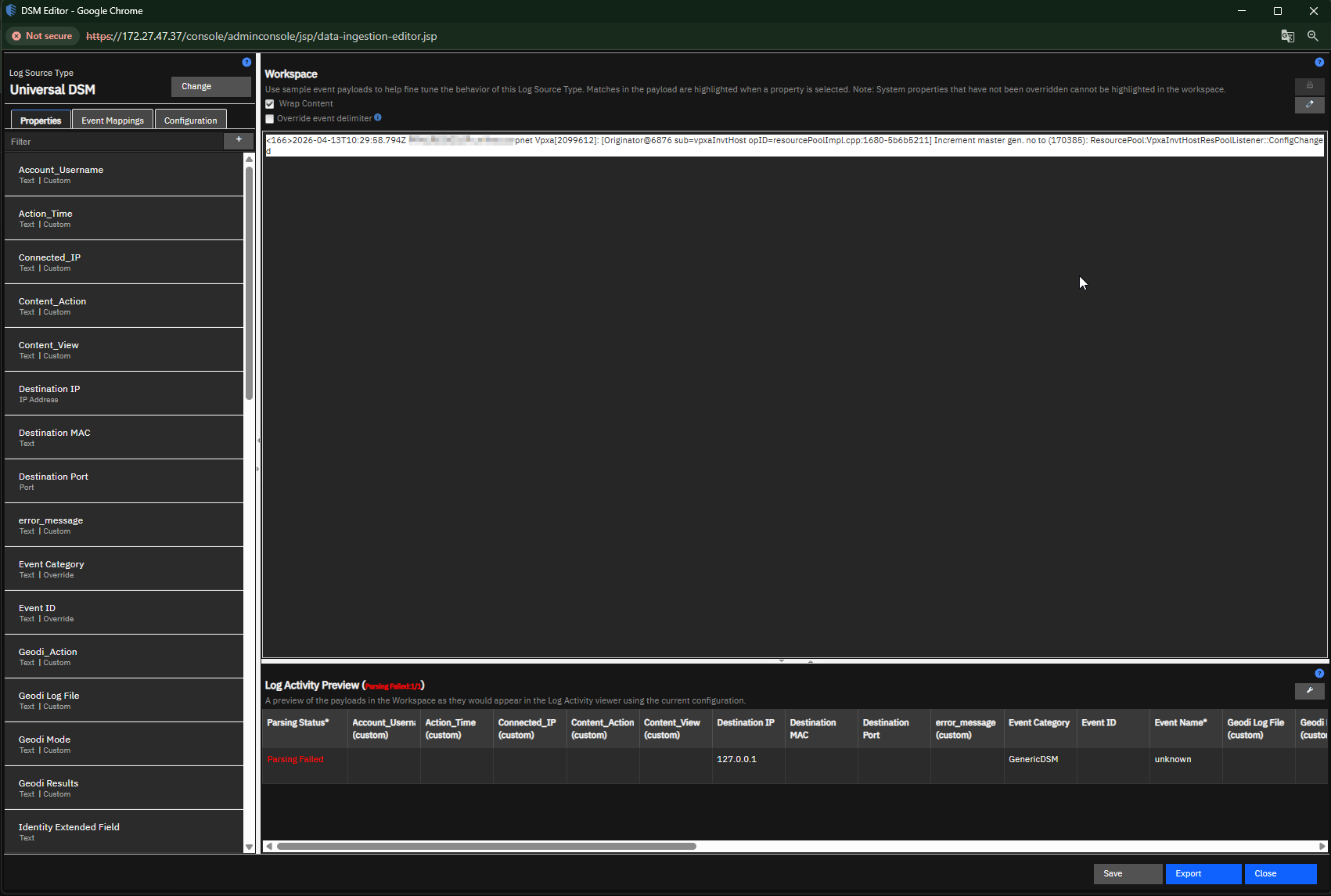

2. Workspace Alanına Raw Log Eklenmesi

Raw log verisi Workspace alanına eklenerek parsing işlemi başlatılır.

DSM Editor açıldıktan sonra, parsing işlemlerine başlamadan önce sağ üst köşede bulunan kalem ikonuna tıklanarak Workspace edit modu aktif hale getirilir. Ardından, analiz edilecek raw log verisi Workspace alanına manuel olarak yapıştırılır ve üst kısımda bulunan onay (✔) butonuna basılarak log sisteme yüklenir.

İlk aşamada herhangi bir parsing tanımı yapılmadığı için, aşağıdaki Log Activity Preview bölümünde event'ler şu şekilde görüntülenir:

- Parsing Failed

- Event Name: unknown

- Event Category: GenericDSM

Bu durum, logların QRadar tarafından henüz anlamlandırılamadığını ve DSM Editor ile parsing işlemi yapılması gerektiğini gösterir.

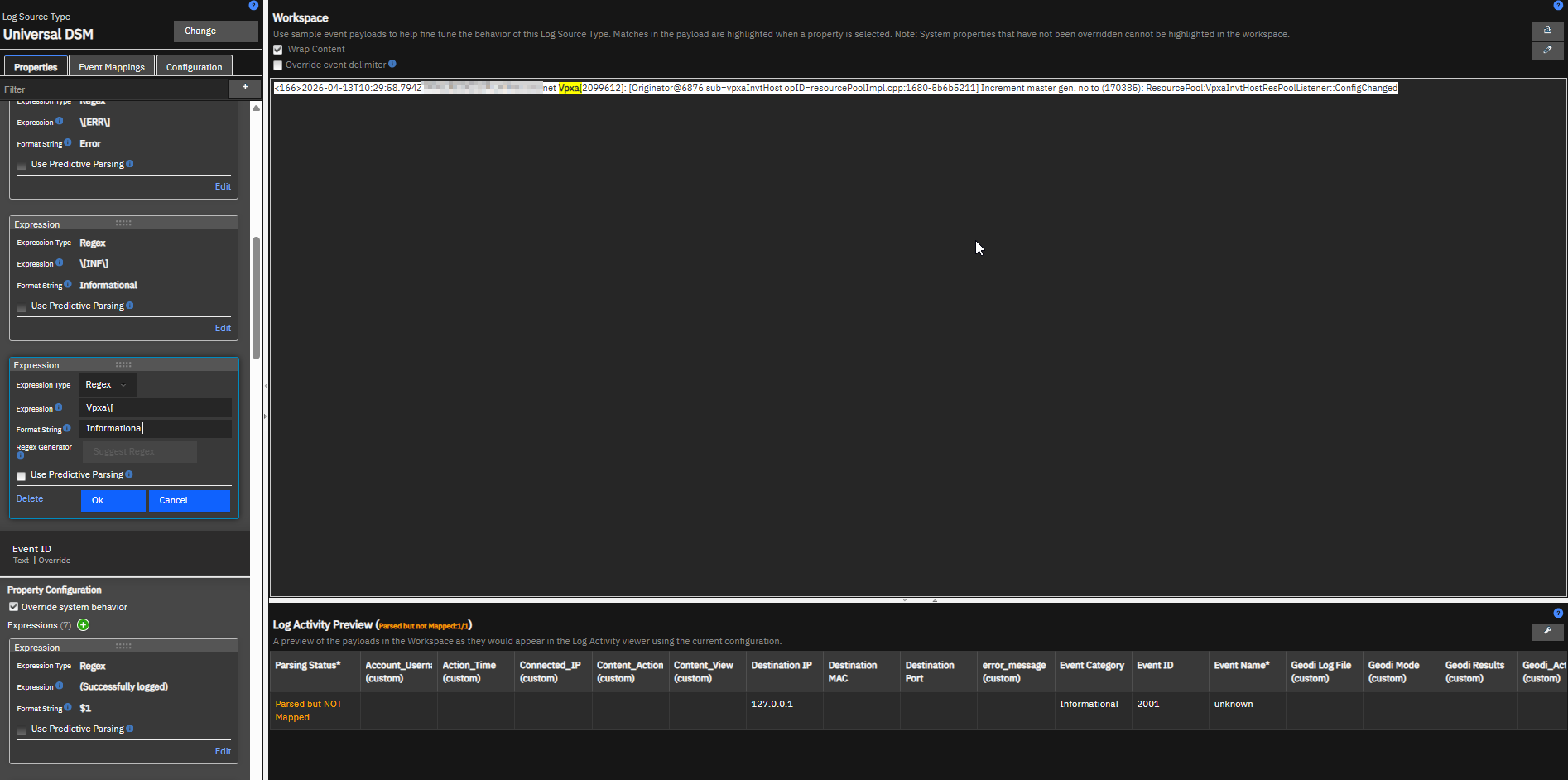

3. Event ID Override ile Pattern Yakalama

Bu adımda, DSM Editor üzerinde Event ID (Override) özelliği kullanılarak log içerisindeki belirli bir pattern'e göre event kimliği atanmıştır. Mevcut parsing kuralları korunarak, yalnızca hedeflenen log formatına özel yeni bir expression eklenmiştir.

Örnek olarak, log içerisinde geçen Vpxa[ ifadesi regex ile yakalanmış ve bu loglara özel bir Event ID atanması amaçlanmıştır. Bu yaklaşım sayesinde farklı log tipleri birbirinden ayrıştırılabilir ve ilerleyen aşamalarda doğru kategorize edilerek anlamlı event'lere dönüştürülebilir.

Event ID, parsing sürecinin omurgasıdır; doğru tanımlanmazsa mapping işlemi başarısız olur.

4. Parsed but NOT Mapped: Mapping Eksik

Bu aşamada log, DSM Editor üzerinde tanımlanan kurallar sayesinde başarıyla parse edilmiş ve Event ID ile Event Category alanları doldurulmuştur. Ancak log henüz herhangi bir QID Record ile eşleştirilmediği için QRadar tarafından anlamlı bir event olarak tanımlanamamaktadır.

Bu durum "Parsed but NOT Mapped" olarak ifade edilir ve aşağıdaki anlamlara gelir:

- Parsing işlemi başarılıdır

- Event ID doğru şekilde üretilmiştir

- Ancak Event ID, bir QID ile ilişkilendirilmemiştir

- Bu nedenle Event Name alanı

unknownolarak kalır

Bu aşama, parsing sürecinde önemli bir ara adımdır ve logun tam anlamıyla kullanılabilir hale gelmesi için Event Mapping (QID eşleştirme) işleminin yapılması gerekmektedir.

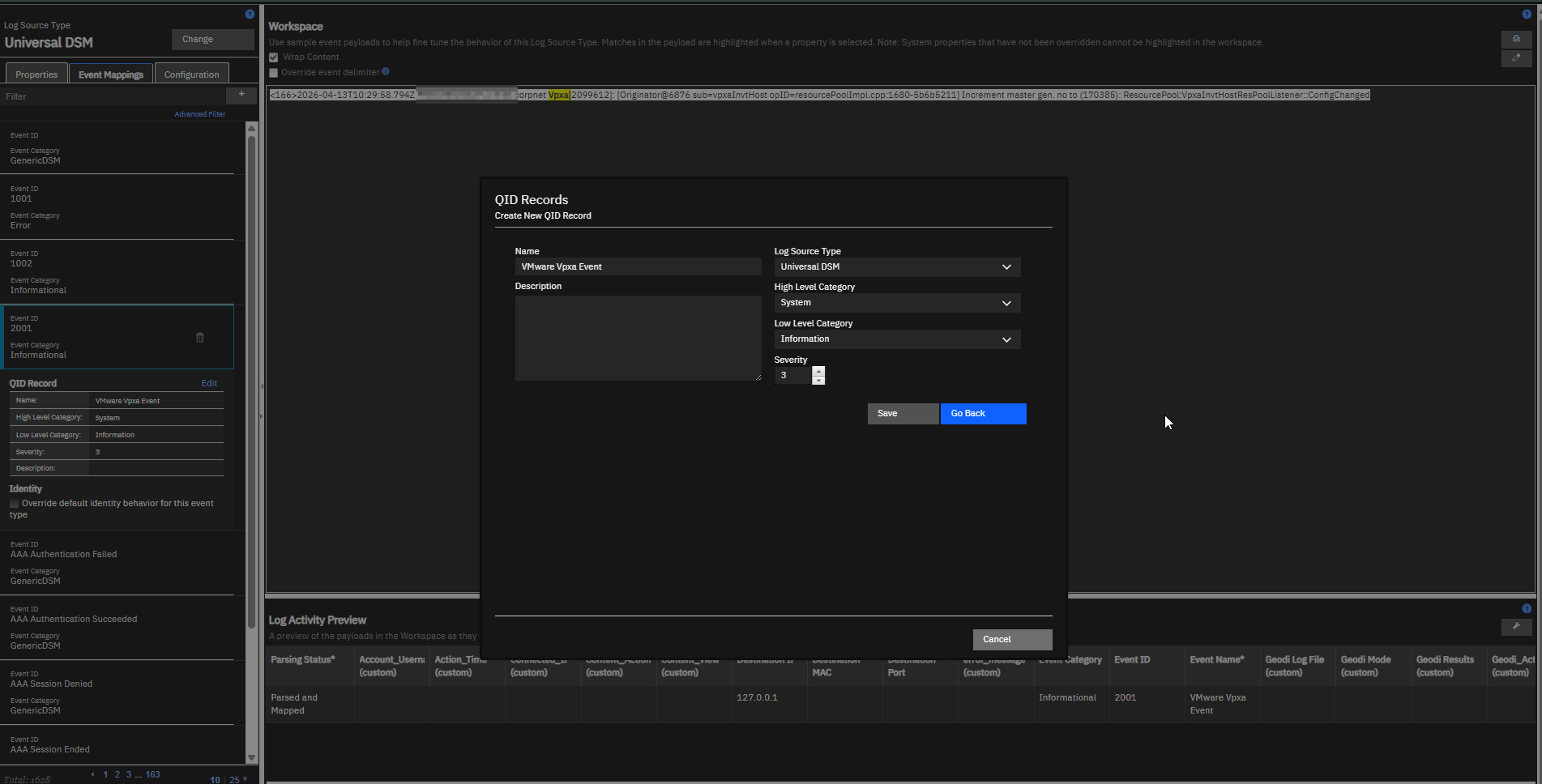

5. QID Record Oluşturulması

QID (QRadar Identifier), logların QRadar içerisinde anlamlı bir event olarak işlenmesini sağlayan temel bileşenlerden biridir. Bu aşamada, parsing sonucu elde edilen Event ID değerleri, bir QID Record ile eşleştirilerek loglara anlam kazandırılır.

QID Record içerisinde aşağıdaki bilgiler tanımlanır:

- Event Name (ör. VMware Vpxa Event)

- Severity (olayın önem derecesi)

- High-Level Category (genel kategori)

- Low-Level Category (detay kategori)

Bu sayede QRadar, logları sadece teknik bir veri olarak değil, belirli bir kategoriye ve öneme sahip anlamlı güvenlik olayları olarak değerlendirir. Ayrıca, SIEM kuralları, alarmlar ve korelasyon mekanizmaları doğrudan bu QID bilgileri üzerinden çalıştığı için doğru bir QID tanımı detection süreçleri açısından kritik öneme sahiptir.

6. Event Mapping Adımları

- DSM Editor üzerinde Event Mappings sekmesine geçilir.

- Sağ üstte bulunan + (Add) butonuna tıklanarak yeni bir mapping oluşturulur.

- Açılan ekranda, daha önce parsing ile elde edilen Event ID değeri (örneğin

2001) girilir. - Event'e uygun Event Category (örneğin Informational) seçilir.

- Create New QID Record seçeneği ile yeni bir QID tanımlanır.

QID oluşturma ekranında:

- Name: Event için anlamlı bir isim verilir (örn. VMware Vpxa Event)

- High-Level Category: Genel kategori seçilir (örn. System)

- Low-Level Category: Detay kategori belirlenir (örn. Information)

- Severity: Event'in önem derecesi atanır

Tüm bu bilgiler kaydedildikten sonra Event ID ile QID arasında eşleştirme tamamlanmış olur.

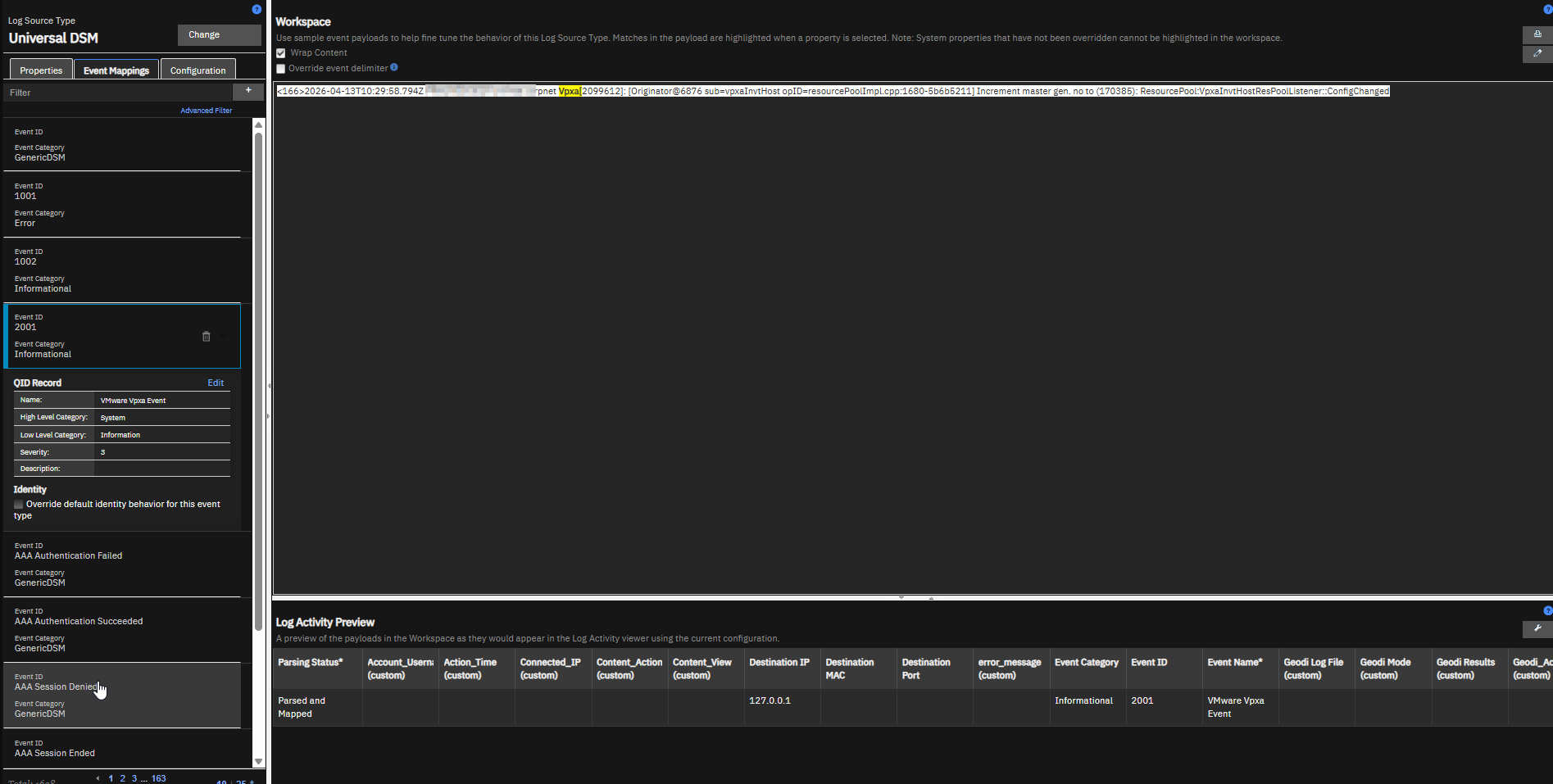

Sonuç: Parsed and Mapped

Bu çalışmada, Universal DSM ve DSM Editor kullanılarak tanınmayan bir log kaynağının adım adım parse edilmesi ve anlamlı bir event'e dönüştürülmesi gösterilmiştir. Son adımda görüldüğü üzere, parsing durumu "Parsed and Mapped" olarak değişmiştir.

Doğru yapılandırılmış bir parsing süreci sayesinde QRadar yalnızca log toplayan bir sistem olmaktan çıkarak, korelasyon yapabilen ve aksiyon üretebilen bir güvenlik platformuna dönüşmektedir.

Sonuç olarak, SIEM sistemlerinin başarısı toplanan log miktarıyla değil, bu logların ne kadar doğru parse edilip anlamlandırıldığıyla ölçülür. DSM Editor ile gerçekleştirilen doğru parsing ve mapping süreçleri, ham veriyi aksiyona dönüştürerek SOC operasyonlarının etkinliğini doğrudan artırır.

"SIEM'in gücü log toplamakta değil, doğru parse edilen loglardan anlam üretmektedir."

Not: Bu çalışma, teorik bir anlatımın ötesinde, gerçek bir ortamda gerçekleştirilen canlı bir parsing sürecine dayanmaktadır ve tüm adımlar birebir uygulama üzerinden ilerletilmiştir.

Vakkas AKYÜZ

Defensive Security Engineer